این ایمیلهای مخرب معمولاً به عنوان پشتیبانی مایکروسافت یا کارفرمای قربانی ظاهر میشوند که اغلب از حسابهای حرفهای واقعی ارسال میشوند که قبلاً در معرض خطر قرار گرفتهاند. ایمیلها معمولاً از گیرنده میخواهند که در بازیابی رمز عبور یا فعالسازی احراز هویت دو مرحلهای کمک کند، که اغلب از یک حس فوریت قوی استفاده میکند – تاکتیک رایج در کلاهبرداریهای فیشینگ.

اینکی با بیش از 500 ایمیل از این دست مواجه شده است که طیف متنوعی از سازمان ها را در ایالات متحده و استرالیا هدف قرار داده اند. قربانیان شامل یک نقشه بردار زمین، یک شرکت کف سازی، غیرانتفاعی، شرکت های مدیریت ثروت، مشاوره و غیره هستند. پایگاه هدف گسترده نشان می دهد که مهاجمان برای افزایش شانس موفقیت خود، توری گسترده می اندازند.

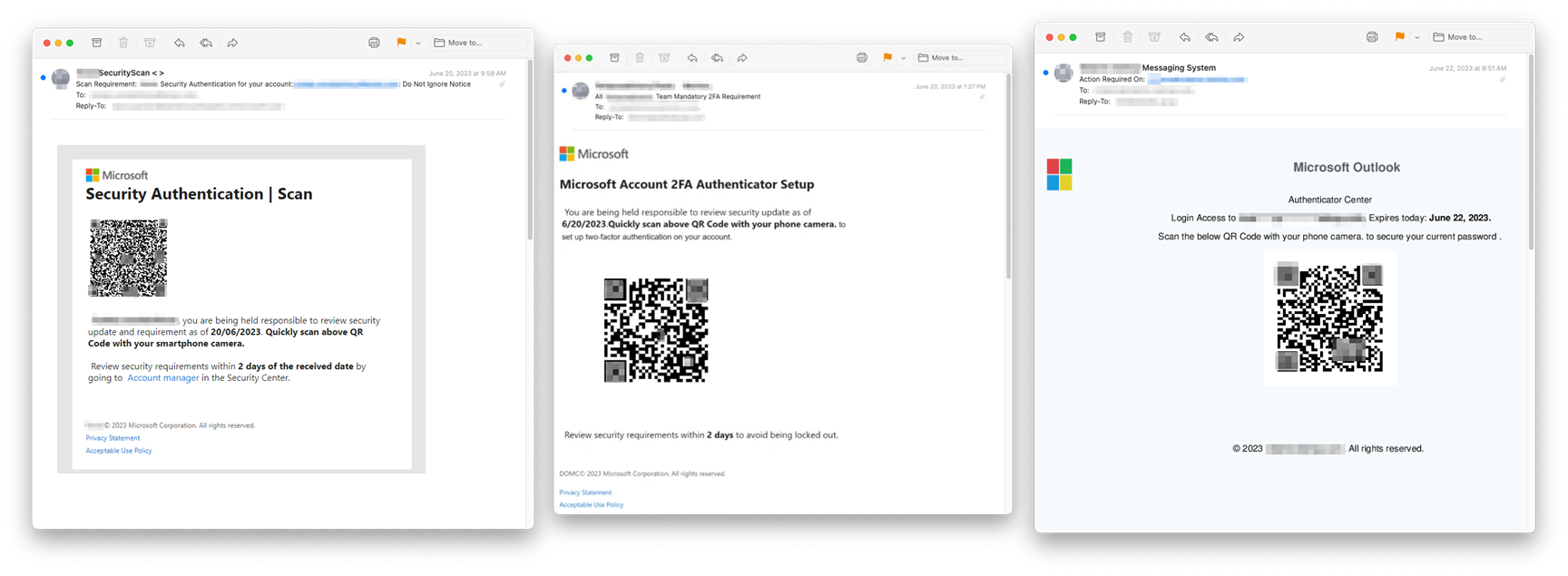

در عوض، مهاجمان بدنه ایمیل را در یک پیوست تصویر ایجاد می کنند. پلتفرمهای ایمیل بهطور خودکار این را در فیلد اصلی نمایش میدهند و گیرندگان را فریب میدهند تا تصور کنند که تصویر همان ایمیل واقعی است. Inky با استفاده از OCR (تشخیص کاراکتر نوری)، که متن را از تصاویر و PDF اسکن و استخراج می کند، با این تاکتیک مقابله کرد و در نتیجه آنها را با فیلترهای هرزنامه دیگر قابل شناسایی می کند.

محققان امنیتی در Inky اخیراً تعداد زیادی ایمیلهای جعلی را کشف کردهاند که با استفاده از پیوستهای تصویر و کدهای QR، برخی از فیلترهای اسپم معمولی را دور میزنند. به نظر نمی رسد که این کلاهبرداری ها هدف خاصی داشته باشند، اما همه آنها سعی در سرقت اعتبار کارمندان دارند.

این پیامها همچنین شامل کدهای QR تعبیهشده هستند که قربانیان را به وبسایتهای فیشینگ با تقلید از صفحههای ورود حساب مایکروسافت هدایت میکنند. سپس مهاجمان به سرقت اطلاعات ورود به سیستم اقدام می کنند. این صفحات تقلبی به طور متقاعدکننده ای طراحی شده اند و URL ها حاوی آدرس ایمیل گیرندگان هستند تا حس مشروعیت نادرستی ایجاد کنند.

به طور خلاصه: شرکت های فناوری زمان و انرژی قابل توجهی را برای شناسایی و مسدود کردن ایمیل های مشکوک بر اساس محتوای متنی آن ها صرف کرده اند. با این حال، کلاهبرداران در حال یافتن راههای جدیدی برای فرار از این اقدامات امنیتی هستند، همانطور که در کمپینی اخیر نشان داده شده است که به دنبال سرقت حسابها با ارسال ایمیلهای بدون متن است و کارمندان در صنایع مختلف را هدف قرار میدهد.

وقتی ایمیلی اطلاعات حساب را درخواست میکند، کاربران باید آدرس ایمیل فرستنده و آدرسهای اینترنتی هر صفحهای که شبیه صفحه ورود به سیستم هستند را به دقت بررسی کنند. در صورت امکان، ارتباط با فرستنده از طریق کانال های ارتباطی جایگزین، راه موثری برای تایید منشاء ایمیل است. ناگفته نماند که نباید کدهای QR را از منابع ناشناس اسکن کنید.