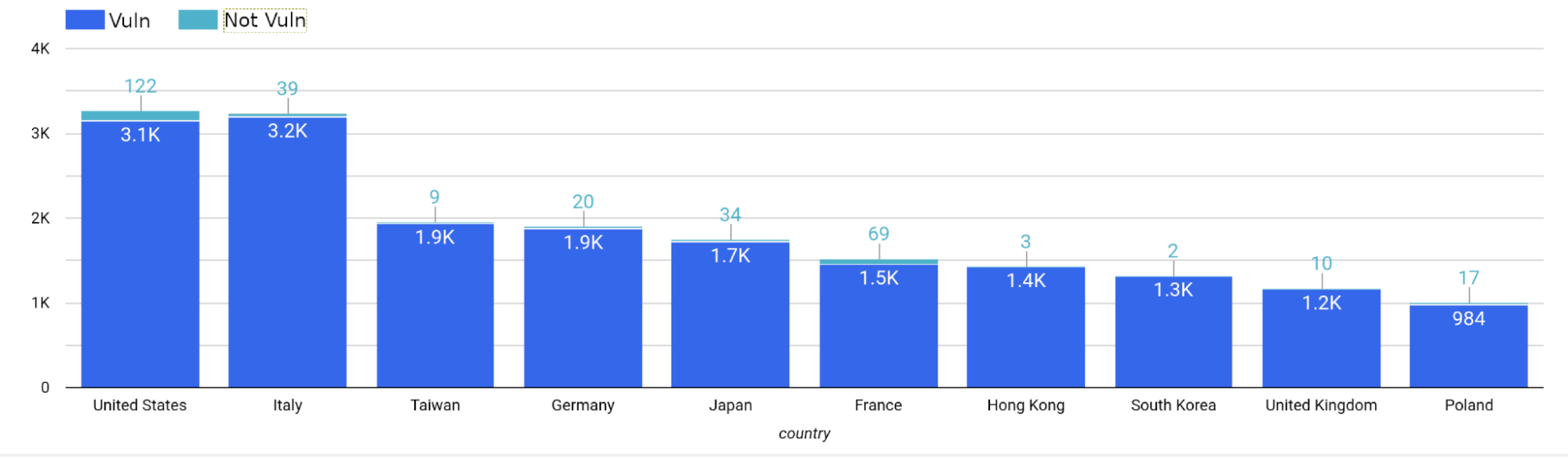

Censys گفت که 29968 میزبان هنوز تحت تأثیر این آسیبپذیری هستند که بسیاری از آنها در ایالات متحده و ایتالیا ساکن هستند. هنوز هیچ اکسپلویت یا اثبات مفهومی منتشر نشده است، اما هر زمان که کد در فضای باز منتشر شود، دادههای هزاران کاربر QNAP در معرض خطر شدید قرار خواهند گرفت.

شرکت تایوانی QNAP اخیراً آسیبپذیری امنیتی جدیدی را در سیستم عامل دستگاههای NAS خود فاش کرده است، نقص خطرناکی که با سطح شدت «بحرانی» طبقهبندی میشود، که میتواند برای دادههای کاربر از راه دور قابل دسترس باشد. وصلهها در حال حاضر در دسترس هستند، در حالی که کاربران باید همیشه آخرین بهروزرسانیها را نصب کنند تا واحدهای ذخیرهسازی NAS خود را در برابر مجرمان سایبری و باجافزار در امان نگه دارند.

شرکت امنیتی Censys 67,415 میزبان آنلاین را شناسایی کرد که یک سیستم مبتنی بر QNAP را اجرا میکردند، در حالی که شماره نسخه سیستم عامل را فقط برای 30,520 مورد از آنها به دست آورد. بیش از 98٪ از دستگاه های QNAP شناسایی شده در برابر نقص CVE-2022-27596 آسیب پذیر بودند. تعداد بسیار کمی از دستگاه ها وصله شدند، تنها 557 دستگاه QuTS Hero h5.0.1.2248 یا بالاتر و QTS 5.0.1.2234 یا بالاتر را اجرا می کردند.

“بسیار محتمل” است که CVE-2022-27596 بتواند یک کمپین باج افزار موفق دیگر را علیه داده های کاربر ذخیره شده در دستگاه های NAS قابل دسترسی از طریق اینترنت به ارمغان بیاورد. Censys گفت که باجافزار Deadbolt قبلاً برای هدف قرار دادن دستگاههای QNAP NAS طراحی شده است، بنابراین مجرمان سایبری میتوانند از یک سوء استفاده یا PoC در آینده برای انتشار مجدد همان باجافزار استفاده کنند.

یک سیب زمینی داغ: QNAP بار دیگر به کاربران درباره آسیبپذیری امنیتی که بر دستگاههای ذخیرهسازی متصل به شبکه (NAS) تأثیر میگذارد هشدار میدهد. این نقص مهم میتواند حملات از راه دور را آسانتر کند، از این رو به مالکان توصیه میشود آخرین بهروزرسانیهای سیستمافزار را نصب کنند.

طبق بولتن رسمی امنیتی QNAP، نقص طبقه بندی شده به عنوان CVE-2022-27596 بر سیستم عامل های QTS 5.0.1 و QuTS hero h5.0.1 NAS تأثیر می گذارد. QNAP هشدار می دهد که در صورت سوء استفاده، آسیب پذیری تزریق SQL می تواند به مهاجمان راه دور اجازه دهد تا کد مخرب را تزریق کنند. حملات احتمالی نیازی به احراز هویت ندارند، بنابراین QNAP امتیاز CVSS 9.8 از 10 را به باگ اختصاص داد.

از کاربران خواسته میشود با مراجعه به کنترل پنل QTS/QuTS در حالی که به عنوان سرپرست وارد سیستم شدهاند، یا با دانلود مستقیم بهروزرسانی از مرکز دانلود وبسایت QNAP، بهروزرسانیها را نصب کنند. صفحه وضعیت پشتیبانی محصول نیز برای بررسی آخرین بهروزرسانیهای موجود برای هر مدل NAS پشتیبانی شده توسط شرکت در دسترس است.

- QTS 5.0.1.2234 بیلد 20221201 به بعد

- QuTS hero h5.0.1.2248 بیلد 20221215 و بالاتر